OSI参照モデルは「暗記するもの」ではない

OSI参照モデルを最初に学んだとき、7つの層の名前を必死に暗記した記憶がある方は多いのではないでしょうか。しかし、試験が終わった後に「それで実務でどう使うのか」が曖昧なまま現場に出てしまうと、ネットワーク障害の原因切り分けやセキュリティ設計の際に思考が止まってしまいます。

OSI参照モデルの本当の価値は「暗記」ではなく、問題をどの層で起きているかに分類して考えるための思考フレームワークとして使うことにあります。現代のエンジニアリングはTCP/IPモデルが実装の主流ですが、OSI参照モデルは障害対応・設計・セキュリティなどあらゆる場面で「問題を整理する地図」として機能します。この記事では、各層の概念を整理しながら、実務での具体的な活用シーンを掘り下げます。

7層の役割と対応する実際の技術

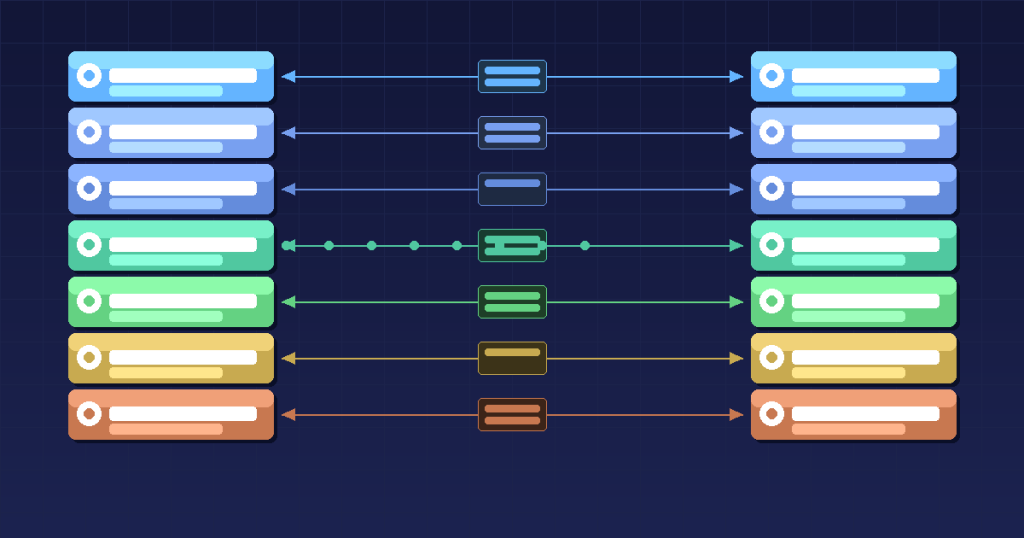

まず各層が何を担うのかを、実際の技術名とともに整理します。

| 層番号 | 層名 | 主な役割 | 対応するプロトコル・技術の例 |

|---|---|---|---|

| 第7層 | アプリケーション層 | ユーザーが直接触れるサービスの提供 | HTTP/HTTPS、DNS、SMTP、FTP、SSH |

| 第6層 | プレゼンテーション層 | データ形式の変換・暗号化・圧縮 | TLS/SSL、JPEG、JSON、XML |

| 第5層 | セッション層 | 通信セッションの確立・維持・終了 | TLSハンドシェイク、RPC、NetBIOS |

| 第4層 | トランスポート層 | エンドツーエンドの通信品質保証 | TCP、UDP、QUIC |

| 第3層 | ネットワーク層 | 論理アドレス(IP)による経路制御 | IP、ICMP、OSPF、BGP |

| 第2層 | データリンク層 | 同一ネットワーク内の隣接機器間通信 | Ethernet、Wi-Fi(802.11)、ARP、VLAN |

| 第1層 | 物理層 | 物理的なビット伝送 | ケーブル、光ファイバー、電波、リピーター |

実務では「第6層と第5層の境界は曖昧」とよく言われます。TLSは暗号化(第6層的)とセッション管理(第5層的)を兼ねており、TCP/IPモデルではアプリケーション層に統合されています。OSI参照モデルは概念の整理に強みがあり、実装の厳密な対応は必ずしも1対1ではないと理解しておくと混乱しません。

実践活用1:ネットワーク障害の「層別切り分け」

OSI参照モデルの最大の実務価値は、障害発生時に問題をどの層に絞り込むかの思考プロセスです。「ネットワークがおかしい」という状況を、下の層から順番に確認していく手順が基本です。

たとえばWebサイトにアクセスできない障害が発生したとします。原因は多岐にわたりますが、層別に切り分けると次のように進めます。

第1層(物理)の確認:ケーブルが抜けていないか、リンクランプが点灯しているか。サーバーならip link showでインターフェースの状態を確認します。Wi-Fi環境なら電波強度を確認します。

第2層(データリンク)の確認:arp -aでARPテーブルにゲートウェイのMACアドレスが解決されているか確認します。スイッチのVLAN設定ミスもこの層の問題です。

第3層(ネットワーク)の確認:pingでゲートウェイへの到達性を確認し、次に外部IPアドレス(例:8.8.8.8)へpingを試みます。到達できれば第3層は正常です。ルーティングテーブルはip routeで確認します。

第4層(トランスポート)の確認:curl -vやtelnet <ホスト> <ポート>でTCPの3ウェイハンドシェイクが完了するか確認します。ファイアウォールがポートをブロックしているのはこの層の問題です。

第7層(アプリケーション)の確認:HTTPのステータスコードやアプリケーションのエラーログを確認します。503エラーはバックエンドの問題、DNS解決失敗は第7層とも言える名前解決の問題です。

この「下から上へ」の切り分け手順は、ベテランエンジニアが無意識に実践しているものです。OSI参照モデルを知っていると、この思考プロセスを意識的・体系的に実行できるようになります。

実践活用2:セキュリティ対策の設計マップとして使う

セキュリティ対策を設計する際、OSI参照モデルは「どの層に何の防御を置くか」の設計マップになります。多層防御(Defense in Depth)の考え方は、まさにOSIの各層に対応した防御を重ねることです。

| 層 | 代表的なセキュリティ脅威 | 対応する防御技術 |

|---|---|---|

| 第7層 | SQLインジェクション、XSS、不正API呼び出し | WAF、入力バリデーション、レートリミット |

| 第6層 | 通信の盗聴・改ざん | TLS 1.3による暗号化、証明書ピンニング |

| 第4層 | SYN Flood攻撃、ポートスキャン | ファイアウォール、IDS/IPS、SYN Cookie |

| 第3層 | IPスプーフィング、BGPハイジャック | uRPF(逆方向パス転送検証)、ROA/RPKI |

| 第2層 | ARPスプーフィング、VLANホッピング | Dynamic ARP Inspection、ポートセキュリティ |

| 第1層 | 盗聴、タンパリング | 物理的施錠、光ファイバーの監視 |

この視点を持つと、「WAFを入れたから安全」という単層防御の危うさが見えてきます。第7層のWAFをすり抜けるよりも、第3層でDDoS攻撃を仕掛ける方が攻撃者には簡単なケースもあります。防御はあらゆる層で重ねて初めて意味を持つのです。

実践活用3:パフォーマンス問題の原因特定

「サイトが遅い」というパフォーマンス問題もOSI参照モデルで整理できます。遅延の原因が物理的な帯域不足なのか、TCPの再送が頻発しているのか、アプリケーションのDB処理が遅いのかでは、対処法がまったく異なります。

第1〜3層のネットワーク遅延はtracerouteやmtrで経路ごとのRTTを計測して確認します。第4層のTCP問題はWiresharkやtcpdumpでパケットキャプチャを行い、再送(TCP Retransmission)やゼロウィンドウ(Zero Window)が多発していないかを見ます。第7層のアプリケーション遅延はAPMツール(Datadog APM、New Relicなど)でサービス内部のレイテンシを可視化します。

Webページのパフォーマンスでいえば、ブラウザのDevToolsで表示されるネットワークタブはまさにこの層別分析を可視化したものです。DNS解決時間(第7層)、TCPコネクション確立時間(第4層)、TLSハンドシェイク時間(第6層)、TTFB(Time To First Byte:アプリケーション処理)が別々に表示されており、ボトルネックの層を直感的に特定できます。

実践活用4:新しい技術を学ぶときの「配置確認」

新しいプロトコルや技術を学ぶとき、「これはOSIのどの層に位置するか」を確認する習慣が理解を深めます。

たとえばQUICプロトコルは、UDP(第4層)の上にTCPの信頼性保証とTLSの暗号化を組み込んだプロトコルで、第4〜6層の機能をまとめて実装しています。HTTP/3はQUICの上で動作しており、従来のTCP+TLSの組み合わせとは異なる層の構成です。これを理解していると、「HTTP/3はなぜヘッドオブラインブロッキングを解決できるのか」という技術的な深掘りが自然にできます。

VXLANはイーサネットフレーム(第2層)をUDPパケット(第4層)でカプセル化するトンネリング技術です。「第2層のフレームを第4層で運ぶ」という構造を把握していれば、オーバーレイネットワークの設計意図が腑に落ちます。

まとめ

OSI参照モデルは7つの層名を覚えるためのものではなく、エンジニアが日常の問題解決・設計・学習において「今、どの層の話をしているか」を明確にするための共通言語です。障害切り分けの「下から上へ」の手順、多層防御のセキュリティ設計、パフォーマンスボトルネックの層別特定、新技術の位置づけ確認——これらすべてにOSI参照モデルが活きてきます。

「レイヤー何番の問題?」という会話がチーム内でできるようになると、障害対応の効率は飛躍的に上がります。OSI参照モデルは、ネットワークエンジニアだけでなく、バックエンドエンジニア・インフラエンジニア・セキュリティエンジニア全員の共通語として、改めて使いこなしてほしいフレームワークです。