インフラ・ネットワーク

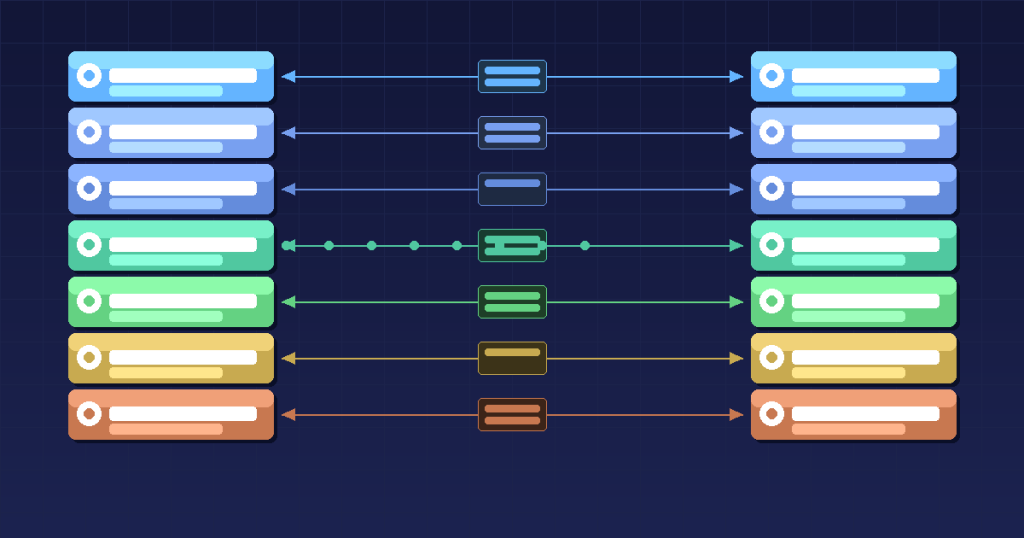

OSI参照モデルの実践活用法:障害切り分け・セキュリティ設計・パフォーマンス分析への応用

OSI参照モデルは暗記するだけでは意味がありません。障害の層別切り分け手順、多層防御のセキュリティ設計マップ、パフォーマンスボトルネック特定、新技術の位置づけ確認まで、実務での活用法を具体的に解説します。

セキュリティ

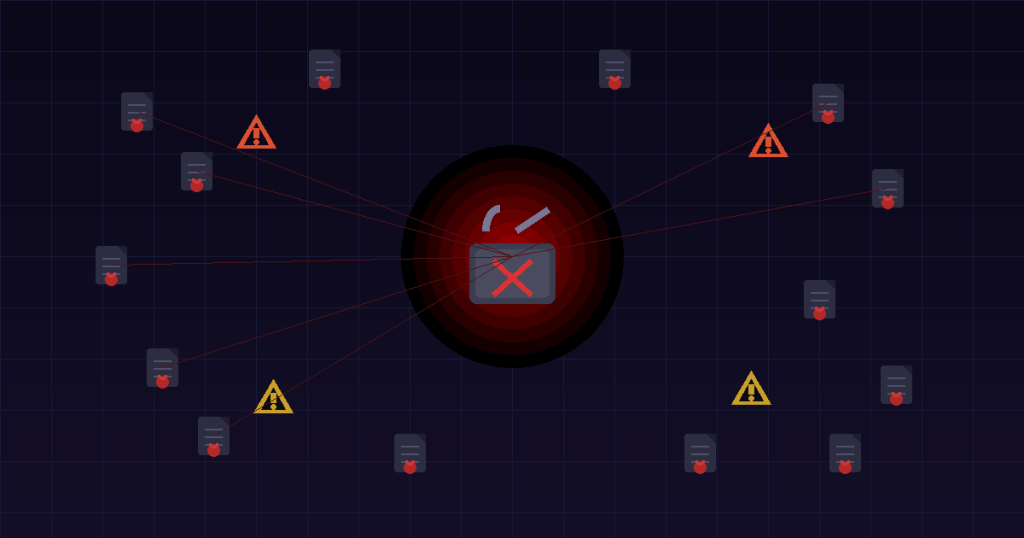

ランサムウェア攻撃の全貌と対策:仕組み・感染経路・エンジニアが今すぐできる防御策

ランサムウェアの攻撃フローから二重脅迫の手口、VPN脆弱性・フィッシングなどの感染経路、バックアップ設計・EDR導入・ネットワーク分離まで、エンジニア視点で徹底解説します。

セキュリティ

SQLインジェクション完全対策ガイド——仕組みから実装レベルの防御まで

SQLインジェクションの5種類の攻撃パターンと影響を整理し、プリペアドステートメント・ORMの落とし穴・DB権限制御・WAFを組み合わせた多層防御の実装方法をコード例付きで解説します。

セキュリティ

今さら聞けないXSS(クロスサイトスクリプティング)の仕組みと実践的な対策

XSSの3種類(反射型・蓄積型・DOMベース)の違いを丁寧に解説し、出力エスケープ・CSP・HttpOnly属性などの実装レベルの対策を具体的なコード例とともに紹介します。