ゼロトラストセキュリティ入門――「信頼しない」設計思想と実装の進め方を徹底解説

境界型防御の限界を背景に急注目のゼロトラストセキュリティ。NISTの7原則から実装の5つの柱、主要製品比較、AIエージェント管理まで若手エンジニア向けに体系的に解説します。

パスワードだけでは守れない——今日から実践できる、現代のセキュリティ対策入門

「パスワードを複雑にすれば安全」という常識はもう通用しない。クラウドやリモートワーク時代に必要なセキュリティの考え方と、今日から実践できる具体的な対策を初心者にもわかりやすく解説する。

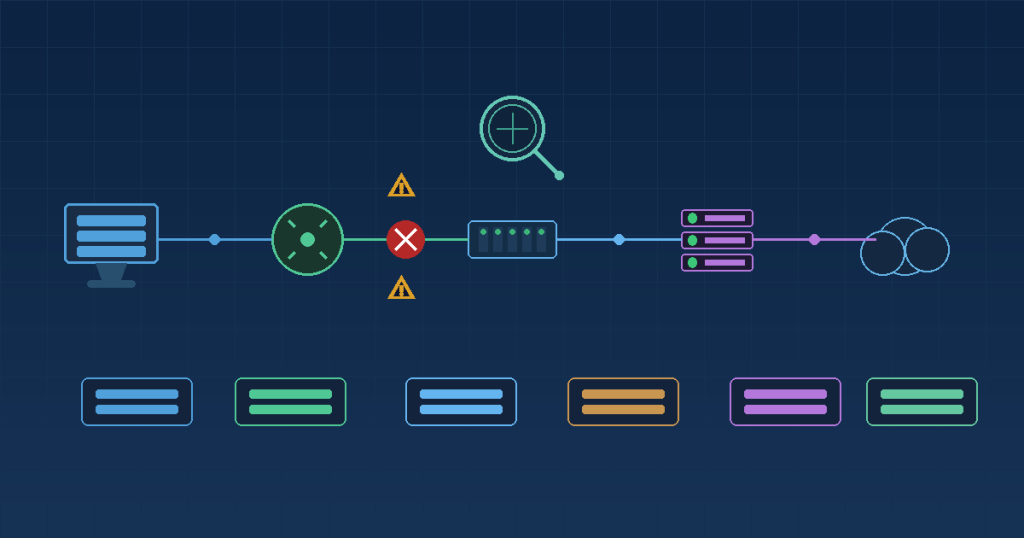

ネットワーク障害の調査方法:OSI層別の切り分け手順とLinuxコマンド実践ガイド

ネットワーク障害を「下から上へ」体系的に切り分ける手順を解説。ip/ping/traceroute/ss/curl/dig/tcpdumpの実践的な使い方から、典型的な障害パターンと原因の対応表まで、現場で即使えるノウハウをまとめます。

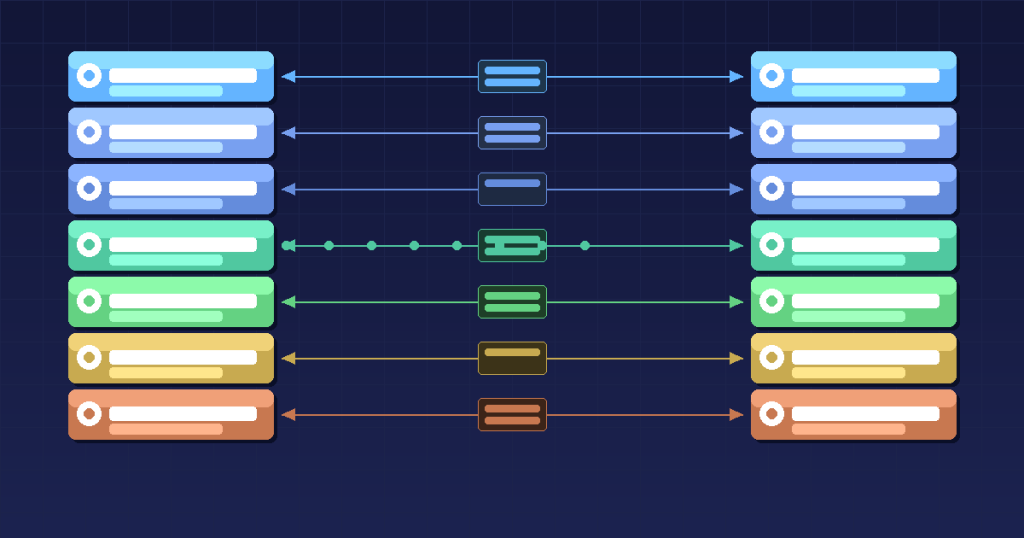

OSI参照モデルの実践活用法:障害切り分け・セキュリティ設計・パフォーマンス分析への応用

OSI参照モデルは暗記するだけでは意味がありません。障害の層別切り分け手順、多層防御のセキュリティ設計マップ、パフォーマンスボトルネック特定、新技術の位置づけ確認まで、実務での活用法を具体的に解説します。

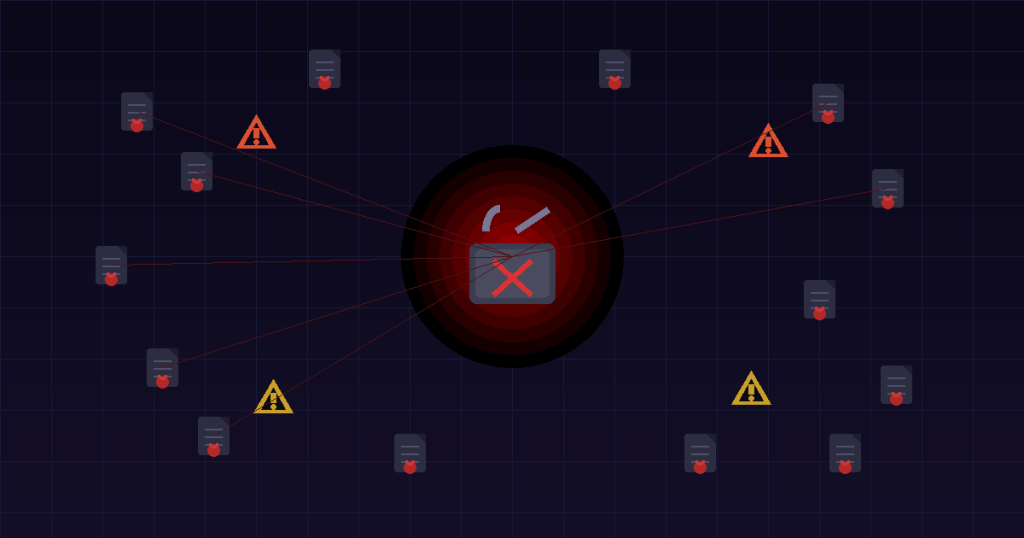

ランサムウェア攻撃の全貌と対策:仕組み・感染経路・エンジニアが今すぐできる防御策

ランサムウェアの攻撃フローから二重脅迫の手口、VPN脆弱性・フィッシングなどの感染経路、バックアップ設計・EDR導入・ネットワーク分離まで、エンジニア視点で徹底解説します。

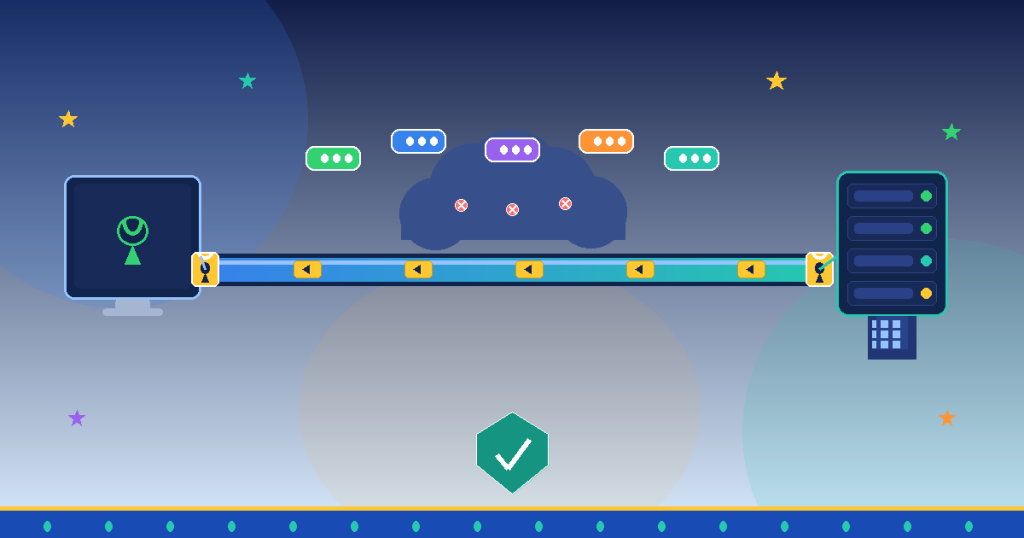

VPNの仕組みを体系的に理解する——トンネリング・プロトコル比較・設計の判断基準

VPNの根幹にあるトンネリングとカプセル化の仕組みから、IPsec・WireGuard・SSL VPNのプロトコル比較、サイト間/リモートアクセスの使い分け、ゼロトラストとの関係まで体系的に解説します。

ゼロトラストアーキテクチャ入門:「信頼しない」を前提にしたセキュリティ設計の考え方

「社内ネットワークは安全」という前提が崩れた今、注目されるゼロトラストアーキテクチャを解説。アイデンティティ管理・最小権限・マイクロセグメンテーションから実装ロードマップまで実践的にまとめます。