VPNは「安全なトンネル」——この直感から掘り下げる

VPN(Virtual Private Network)は「仮想専用ネットワーク」と訳されますが、この言葉だけでは仕組みが見えてきません。もう少し具体的に言うと、VPNとはインターネットのような共有ネットワーク上に、暗号化された専用の通信路(トンネル)を作り出す技術です。

外から見れば普通のインターネット通信に見えても、その中身は暗号化されたパケットが流れており、途中で盗聴・改ざんされても内容を読み取れない状態になっています。リモートワークの普及によって「VPN接続してから業務システムにアクセスしてください」という運用が当たり前になりましたが、その仕組みを理解しているエンジニアはまだ多くありません。この記事では、VPNの核心にある「トンネリング」と「暗号化」の仕組みから、主要プロトコルの比較まで体系的に解説します。

VPNの基本概念——トンネリングとカプセル化

VPNの動作原理の中心にあるのが「トンネリング(Tunneling)」と「カプセル化(Encapsulation)」です。

通常のインターネット通信では、送信元から宛先までのパケットが途中の多くのルーターを経由します。各ルーターはパケットのヘッダーを読み取って次の転送先を決めますが、このとき通信内容は暗号化されていないため、理論上は盗聴が可能です。

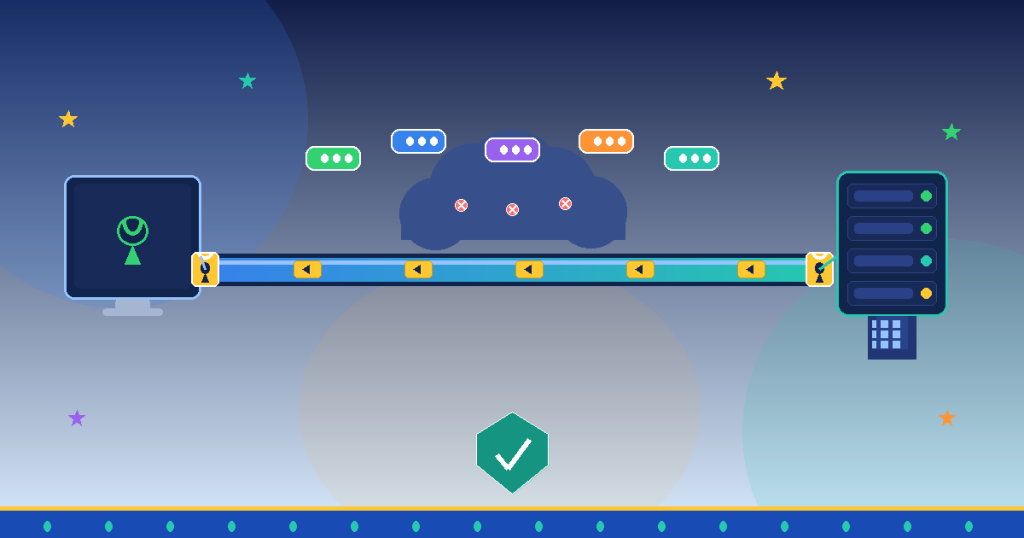

VPNのトンネリングでは、送信したいデータ(元のパケット)をまるごと別のパケットに包み込む「カプセル化」を行います。外側のパケットのヘッダーにはVPNサーバーのアドレスが書かれており、途中のルーターはこの外側のヘッダーだけを見て転送します。内側のパケットは暗号化されているため、ルーターには中身が見えません。VPNサーバーに到達して初めてカプセルが解かれ、本来の通信先に届きます。

この仕組みによって、インターネット上に「見かけ上は普通の通信に見えるが、中身は暗号化されたプライベートな通信路」が実現されます。これが「仮想の専用線」という概念の正体です。

主要VPNプロトコルの比較

VPNを実現するためのプロトコルは複数存在し、それぞれ特性が異なります。実務でVPN設計や選定に関わる際に知っておくべき主要プロトコルを整理します。

| プロトコル | 暗号強度 | 速度 | 特徴 | 主な用途 |

|---|---|---|---|---|

| IPsec | 高い | 中程度 | 標準化されており互換性が高い | サイト間VPN、企業ネットワーク |

| SSL/TLS VPN | 高い | 中程度 | ブラウザ経由でも利用可能 | リモートアクセスVPN |

| WireGuard | 高い | 非常に速い | コードが小さくシンプル・モダン | 個人・クラウド環境向け |

| OpenVPN | 高い | やや遅い | オープンソースで高い実績 | 汎用リモートアクセス |

| L2TP/IPsec | 中程度 | 遅め | 古い実装との互換性あり | レガシー環境 |

| PPTP | 低い | 速い | 現代では非推奨 | 使用を避けるべき |

現在の新規構築では、WireGuardまたはIPsec(IKEv2)、SSL/TLS VPNの三択が中心です。PPTPはRC4という脆弱な暗号を使っており、現代のセキュリティ要件では使用してはいけません。WireGuardは2020年代に入ってから急速に普及しており、Linuxカーネルにもマージされるほどのシンプルさと高速性が評価されています。

IPsecの仕組みを掘り下げる

エンタープライズのVPN設計でよく登場するIPsecについて、もう少し詳しく解説します。IPsecはパケットを暗号化・認証するためのプロトコル群で、以下の主要コンポーネントで構成されます。

AHとESP

IPsecには「AH(Authentication Header)」と「ESP(Encapsulating Security Payload)」という二つのモードがあります。AHは認証・改ざん検知のみを提供し、暗号化はしません。ESPは暗号化と認証の両方を提供します。実務ではほぼESPが使われます。

トランスポートモードとトンネルモード

IPsecには動作モードが二つあります。「トランスポートモード」はパケットのペイロード(データ部分)だけを暗号化します。ホスト間の通信を直接保護する場面で使われます。「トンネルモード」は元のパケット全体(ヘッダー含む)を暗号化し、新しいIPヘッダーをかぶせます。ゲートウェイ間のサイト間VPNで使われる一般的な構成です。

IKE(Internet Key Exchange)

IPsec通信を始める前に、通信双方が「どの暗号アルゴリズムを使うか」「鍵をどう交換するか」を取り決める必要があります。このネゴシエーションを担うのがIKEプロトコルです。現在はIKEv2が標準で、モバイル端末がネットワーク切り替え時にも接続を維持できるMOBIKE拡張などの利点もあります。

VPNの用途別分類——サイト間とリモートアクセス

VPNは用途によって大きく二種類に分けられます。

サイト間VPN

拠点間VPN(Site-to-Site VPN)は、物理的に離れた2つのオフィスや、オンプレミスとクラウド(AWS VPCなど)を接続するために使います。各拠点のVPNゲートウェイ同士が常時接続されており、拠点内の端末はVPNを意識せずに相手拠点のリソースにアクセスできます。

AWSのSite-to-Site VPN、Azure VPN Gateway、Google Cloud VPNなどがクラウドサービスとして提供されており、オンプレミスのネットワークをクラウドVPCに延伸する構成でよく使われます。

リモートアクセスVPN

自宅や外出先から社内ネットワークに接続するために使うのがリモートアクセスVPNです。端末にVPNクライアントをインストールし、認証後に社内ネットワークへのトンネルが確立されます。FortiGate、Cisco AnyConnect、Palo Alto GlobalProtectなどがエンタープライズ向けの代表製品です。

リモートアクセスVPNの設計で重要なのが「スプリットトンネリング」の判断です。スプリットトンネリングを有効にすると、社内向けのトラフィックだけをVPN経由にし、一般のインターネット通信はVPNを通さず直接出ていきます。帯域節約と速度向上の面では有利ですが、クライアント端末のセキュリティ状態によっては情報漏洩リスクになるため、セキュリティポリシーとのバランスが求められます。

ゼロトラストとVPNの関係

近年、「VPNはゼロトラストに置き換えられる」という文脈を耳にする機会が増えています。ゼロトラストアーキテクチャ(ZTA)は「ネットワークの内側だからといって信頼しない」という考え方で、VPNが提供していた「社内ネットワークへの接続=信頼」という前提を根本から覆します。

ZTAでは、ネットワークの位置に関係なく、すべてのアクセスをデバイス・ユーザー・コンテキストに基づいて継続的に検証します。Cloudflare Access、Google BeyondCorp、Zscaler Private Accessなどがこのアプローチを採用しています。

ただし、ゼロトラストがVPNを完全に代替するわけではありません。特にサイト間接続やレガシーシステムへのアクセスでは、IPsecベースのVPNが依然として合理的な選択肢です。VPNとゼロトラストは対立する技術ではなく、要件に応じて使い分ける・組み合わせるものと捉えるのが現実的です。

エンジニアがVPN設計で押さえるべきポイント

VPNの設計・運用に関わるエンジニアが特に意識すべき点を整理します。

まず認証の強化です。パスワード単体の認証は不十分であり、証明書認証または多要素認証(MFA)を組み合わせることがセキュリティの最低ラインになっています。特にリモートアクセスVPNではクレデンシャルの窃取リスクが高く、MFAは必須と考えるべきです。

次にログと監視の設計です。VPN接続のログ(接続元IP、接続時刻、接続ユーザー)を適切に記録し、異常な接続パターンを検知できる仕組みを用意しておくことが、インシデント対応の鍵になります。

最後に暗号スイートの定期的な見直しです。かつて標準だった暗号アルゴリズムが脆弱になる事例は繰り返されています。DES、3DES、RC4、MD5などはすでに非推奨です。AES-256、SHA-256以上、ECDH鍵交換を使った構成が現代のベースラインです。VPN設備の更新サイクルに合わせて、暗号スイートの棚卸しを習慣化することが長期的なセキュリティ維持につながります。